BSI IT-Grundschutz: Eine Schritt-für-Schritt-Anleitung für IT-Sicherheitskonformität

IT-Sicherheits-Compliance ist für moderne Organisationen längst kein Luxus mehr, sondern eine Notwendigkeit. Für Unternehmen in Sektoren mit kritischer Infrastruktur oder sensiblen Daten sind die Anforderungen noch höher. Da Bedrohungen sich täglich weiterentwickeln, sind robuste Rahmenwerke wie der BSI IT-Grundschutz unverzichtbare Werkzeuge, um Ihre Systeme zu schützen und regulatorische Anforderungen zu erfüllen.

Aber was genau ist der BSI IT-Grundschutz, und wie kann Ihr Unternehmen ihn nutzen, um die IT-Sicherheit zu stärken? Dieser Leitfaden erklärt Ihnen alles, was Sie wissen müssen – von seinem Zweck bis hin zu den Umsetzungsschritten – damit Sie Compliance erreichen und Ihre digitale Umgebung effektiv absichern können.

Was ist BSI IT-Grundschutz?

BSI IT-Grundschutz ist ein IT-Sicherheitsrahmenwerk, das vom Bundesamt für Sicherheit in der Informationstechnik (BSI) entwickelt wurde. Es bietet einen strukturierten Ansatz zur Erreichung von IT-Sicherheit, indem es bewährte Verfahren, Risikomanagement und gezielte Kontrollen kombiniert. Das Rahmenwerk dient als praktischer Leitfaden für Organisationen, um effektive

Sicherheitsprotokolle einzuführen und gleichzeitig gesetzliche Anforderungen wie die Datenschutz-Grundverordnung (DSGVO) einzuhalten.

Warum ist BSI IT-Grundschutz wichtig?

BSI IT-Grundschutz bietet mehrere Vorteile:

- Umfassende Abdeckung: Es deckt technische, organisatorische und menschliche Faktoren ab und bietet einen ganzheitlichen Ansatz für IT-Sicherheit.

- Skalierbarkeit: Geeignet für kleine Unternehmen sowie öffentliche Institutionen mit komplexen Infrastrukturen.

- Compliance-freundlich: Hilft Organisationen, nationale und internationale IT-Sicherheitsstandards einzuhalten.

- Risikomanagement: Mit seiner strukturierten Methodik unterstützt das Rahmenwerk bei der effektiven Identifikation und Minderung von Risiken.

Wer sollte BSI IT-Grundschutz umsetzen?

Dieses Rahmenwerk ist ideal für:

- Regierungs- und Militäreinrichtungen, die sensible Informationen schützen wollen.

- Kritische Infrastrukturen (KRITIS), bei denen Systemausfälle schwerwiegende Folgen haben könnten.

- IT/OT-Beratungsunternehmen, die ihren Kunden bei der Überprüfung und Verbesserung ihrer Cybersicherheitsstrategie helfen.

- Cybersicherheits-Studierende, die ein tieferes Verständnis für globale Sicherheitsrahmenwerke erlangen möchten.

- IT-Profis und Sicherheitsberater, die sich mit Risikomanagement und Compliance in ihren Unternehmen befassen.

Wenn Sie zu einer der oben genannten Kategorien gehören, könnte BSI IT-Grundschutz eine entscheidende Rolle in Ihrer Sicherheitsstrategie spielen.

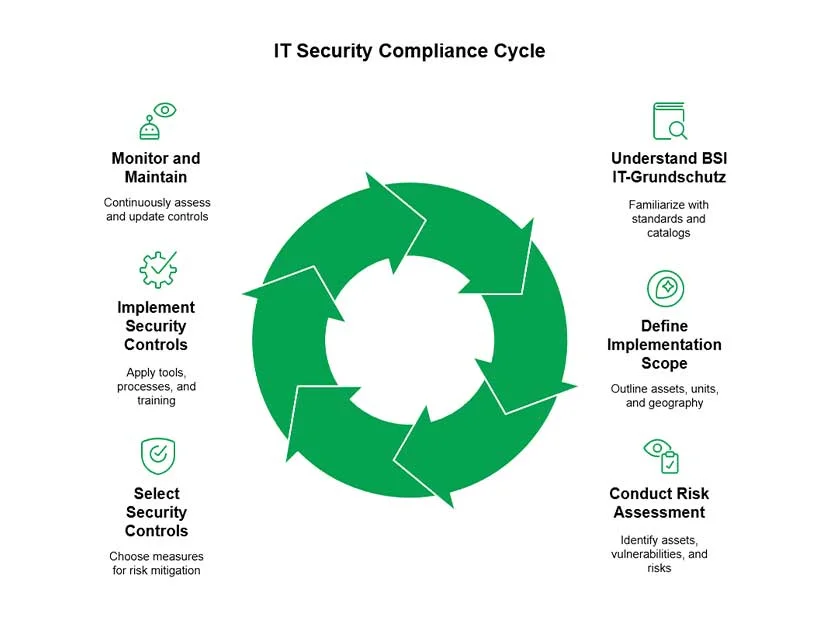

Schritt-für-Schritt-Anleitung zur IT-Sicherheitskonformität

Die erfolgreiche Umsetzung des BSI IT-Grundschutzes muss nicht einschüchternd sein. Hier finden Sie eine detaillierte Übersicht des Prozesses:

Schritt 1: Verstehen Sie die Grundlagen des BSI IT-Grundschutzes

Bevor Sie Ihre Organisation absichern können, sollten Sie sich mit der Struktur des Frameworks vertraut machen. Der BSI IT-Grundschutz bietet zwei wesentliche Komponenten:

- Standards (z. B. ISO/IEC 27001): Diese bilden die Grundlage Ihres Sicherheitsmanagementsystems.

- IT-Grundschutz-Kataloge (Module): Diese beschreiben empfohlene Sicherheitsmaßnahmen für verschiedene Organisationsbereiche (z. B. Server, Netzwerke, Personal).

Beginnen Sie damit, diese Dokumente sorgfältig zu prüfen. Achten Sie auf Abschnitte, die für Ihre Branche oder Ihr Geschäftsmodell relevant sind.

Schritt 2: Definieren Sie den Anwendungsbereich Ihrer IT-Sicherheitsimplementierung

Eine effektive Sicherheitsimplementierung erfordert klare Grenzen. Definieren Sie:

- Zu sichernde Assets: Dazu gehören Daten, Systeme, Software, Personal und Prozesse.

- Organisationseinheiten: Legen Sie fest, welche Abteilungen oder Teams beteiligt werden.

- Geografischer Umfang: Berücksichtigen Sie alle Büros oder Standorte, falls zutreffend.

Durch die Festlegung des Anwendungsbereichs stellen Sie sicher, dass Ihre Bemühungen gezielt und effizient bleiben.

Schritt 3: Führen Sie eine Risikoanalyse durch

Im Kern dreht sich der BSI IT-Grundschutz um das Verständnis und die Minderung von Risiken. Führen Sie eine umfassende Risikoanalyse durch, indem Sie:

- Kritische Assets und deren Schwachstellen identifizieren.

- Potenzielle Risiken kartieren und deren Wahrscheinlichkeit und Auswirkungen klassifizieren.

- Bestehende Kontrollen und eventuelle Lücken identifizieren.

Diese Analyse bildet das Rückgrat Ihres Implementierungsplans.

Schritt 4: Wählen Sie geeignete Sicherheitsmaßnahmen

Basierend auf Ihrer Risikoanalyse ist es an der Zeit, die Sicherheitsmaßnahmen auszuwählen, die Ihre Organisation schützen. Die Module des BSI IT-Grundschutzes bieten spezifische Maßnahmen für Bereiche wie:

- Physische Sicherheit (z. B. Zugangsmanagement).

- Netzwerkschutz (z. B. Firewalls, Verschlüsselung).

- Mitarbeiterschulungen, um Social Engineering entgegenzuwirken.

Konzentrieren Sie sich auf Maßnahmen, die hochpriorisierte Risiken adressieren, und finden Sie ein Gleichgewicht zwischen Wirksamkeit und Kosten.

Schritt 5: Implementieren Sie die Sicherheitsmaßnahmen

Die Implementierung der ausgewählten Maßnahmen kann die Anschaffung neuer Tools, die Aktualisierung von Prozessen oder Schulungen für Mitarbeiter umfassen. Hier einige bewährte Vorgehensweisen:

- Zusammenarbeit mit Teams: Stellen Sie sicher, dass jede Abteilung den Implementierungsprozess versteht und unterstützt.

- Automatisierung nutzen: Setzen Sie Tools ein, die repetitive Aufgaben wie Patch-Management und Schwachstellen-Scans automatisieren.

- Fortschritt verfolgen: Führen Sie Protokolle über durchgeführte Maßnahmen, um sicherzustellen, dass sie mit Ihrem ursprünglichen Plan übereinstimmen.

Schritt 6: Überwachen und Warten der Sicherheitsmaßnahmen

Da sich Cyber-Bedrohungen ständig weiterentwickeln, müssen Ihre Sicherheitsmaßnahmen regelmäßig überwacht und gewartet werden. Der BSI IT-Grundschutz legt Wert auf:

- Kontinuierliche Überwachung: Nutzen Sie automatisierte Systeme, um Schwachstellen in Echtzeit zu identifizieren.

- Regelmäßige Audits: Führen Sie geplante Bewertungen durch, um die Wirksamkeit der implementierten Maßnahmen zu überprüfen.

- Notfallpläne: Aktualisieren Sie Ihre Strategien, um Sicherheitsvorfälle proaktiv zu bewältigen.

Durch die Einhaltung dieser kontinuierlichen Praktiken gewährleisten Sie dauerhafte Compliance und Schutz.

Vorteile der Implementierung von BSI IT-Grundschutz

Die Einführung des BSI IT-Grundschutzes bietet mehrere bedeutende Vorteile:

- Verbesserte Sicherheitslage: Schutz sensibler Daten, kritischer Abläufe und Kundenvertrauen.

- Regulatorische Compliance: Das Framework stimmt mit der DSGVO, ISO 27001 und anderen Branchenstandards überein.

- Betriebliche Sicherheit: Teams können effizienter arbeiten, da geeignete Sicherheitsmaßnahmen implementiert sind.

- Risikominderung: Bedrohungen erkennen, abschwächen und proaktiv managen, bevor sie eskalieren.

- Verbesserte Reputation: Unternehmen, die Sicherheit priorisieren, ziehen eher Kunden und Partner an.

IT-Sicherheitskonformität ist Ihr Wettbewerbsvorteil

BSI IT-Grundschutz ist weit mehr als nur ein regulatorisches Kontrollkästchen; es ist ein Werkzeug, das hilft, Ihre digitale Infrastruktur zu schützen, die Widerstandsfähigkeit Ihres Unternehmens zu stärken und das Vertrauen Ihrer Kunden zu bewahren. Egal, ob Sie im Regierungsbereich, Militär, in der kritischen Infrastruktur oder im privaten Sektor tätig sind – das Framework macht Compliance erreichbar und IT-Sicherheit handhabbar.

Indem Sie Ihre spezifischen Risiken verstehen, die Schritte des Frameworks durchlaufen und kontinuierliche Verbesserungen priorisieren, schaffen Sie eine robuste Sicherheitsumgebung, die Ihr Unternehmen heute schützt und auf die Bedrohungen von morgen vorbereitet.

Benötigen Sie fachkundige Unterstützung, um die Implementierung Ihrer IT-Sicherheit zu vereinfachen? Wenden Sie sich an einen zertifizierten Berater oder erkunden Sie Tools, die BSI IT-Grundschutz-Frameworks nahtlos in Ihre Geschäftsabläufe integrieren.