Wie man die NIS2-Richtlinie einhält

Die Cybersicherheitslandschaft wird zunehmend komplexer, da Organisationen mit immer raffinierteren Bedrohungen konfrontiert sind, die auf sensible Daten und kritische Systeme abzielen. Hier kommt die NIS2-Richtlinie (Richtlinie (EU) 2022/2555) ins Spiel, eine ehrgeizige EU-Regelung, die darauf abzielt, die Resilienz kritischer Infrastrukturen zu stärken und eine verbesserte Netzwerk- und Informationssicherheit in den Mitgliedstaaten zu gewährleisten.

Die Einhaltung der NIS2-Richtlinie mag auf den ersten Blick einschüchternd wirken, doch das Verständnis ihres Rahmens und ihrer Anforderungen ist entscheidend für Organisationen, die in einer digital geprägten Welt agieren. Ob Sie IT-Experte, Compliance-Beauftragter oder Vertreter eines kritischen Infrastrukturunternehmens sind – dieser Leitfaden vermittelt Ihnen die wichtigsten Grundlagen der NIS2-Compliance und bietet umsetzbare Schritte und Werkzeuge, damit Ihre Organisation bestens vorbereitet ist.

Was ist die NIS2-Richtlinie und warum ist sie wichtig?

Die Richtlinie über Netz- und Informationssicherheit 2 (NIS2) baut auf der ursprünglichen NIS-Richtlinie (2016) auf, indem sie Lücken und Unstimmigkeiten in deren Umsetzung anspricht. Sie zielt darauf ab, einen harmonisierten Rahmen für Cybersicherheit in der EU zu schaffen und stärkt die Verpflichtungen von Organisationen, die für das nationale Wohlergehen und die Sicherheit essenziell sind.

NIS2 ist von großer Bedeutung, da es Organisationen verpflichtet, sich mit Cybersecurity-Bedrohungen auseinanderzusetzen, um Lieferketten, öffentliche Dienste, kritische Ressourcen, Wirtschaften und Bürger zu schützen. Nicht-Compliance kann erhebliche Geldstrafen, Reputationsschäden und Betriebsstörungen zur Folge haben, weshalb es für betroffene Einrichtungen entscheidend ist, diese Richtlinie ernst zu nehmen.

Verständnis des Umfangs der NIS2-Compliance

Nicht alle Organisationen sind von NIS2 betroffen, aber für diejenigen, die es sind, ist die Einhaltung verpflichtend. Die Richtlinie gilt für zwei Hauptkategorien von Organisationen, die sich über verschiedene Branchen erstrecken:

1. Wesentliche Einrichtungen (Essential Entities, EE):

Dazu gehören Unternehmen und Dienstleistungen, die entscheidend für die Aufrechterhaltung der gesellschaftlichen und wirtschaftlichen Stabilität sind. Beispiele sind:

- Energieversorger (Strom, Gas, Öl)

- Gesundheitseinrichtungen

- Trinkwasser- und Abfallwirtschaftsanbieter

- Verkehrsdienstleistungen

- Finanzinstitute

2. Wichtige Einrichtungen (IE):

Diese Organisationen sind nicht so kritisch wie EEs, bleiben aber essenziell für Cybersicherheitsstrategien, wie z. B.:

- Hersteller von kritischen Produkten

- Anbieter digitaler Infrastruktur, wie Cloud- und Rechenzentrumsdienste

- Forschungs- und Entwicklungsorganisationen in Schlüsselindustrien

Wenn Sie unsicher sind, ob Ihre Organisation unter die NIS2-Richtlinie fällt, ist es ein entscheidender erster Schritt, die nationale Anwendung der Richtlinie in Ihrem Mitgliedstaat zu prüfen, da die Regierungen festlegen, welche Einrichtungen in jede Kategorie fallen.

Wichtige Anforderungen der NIS2-Richtlinie

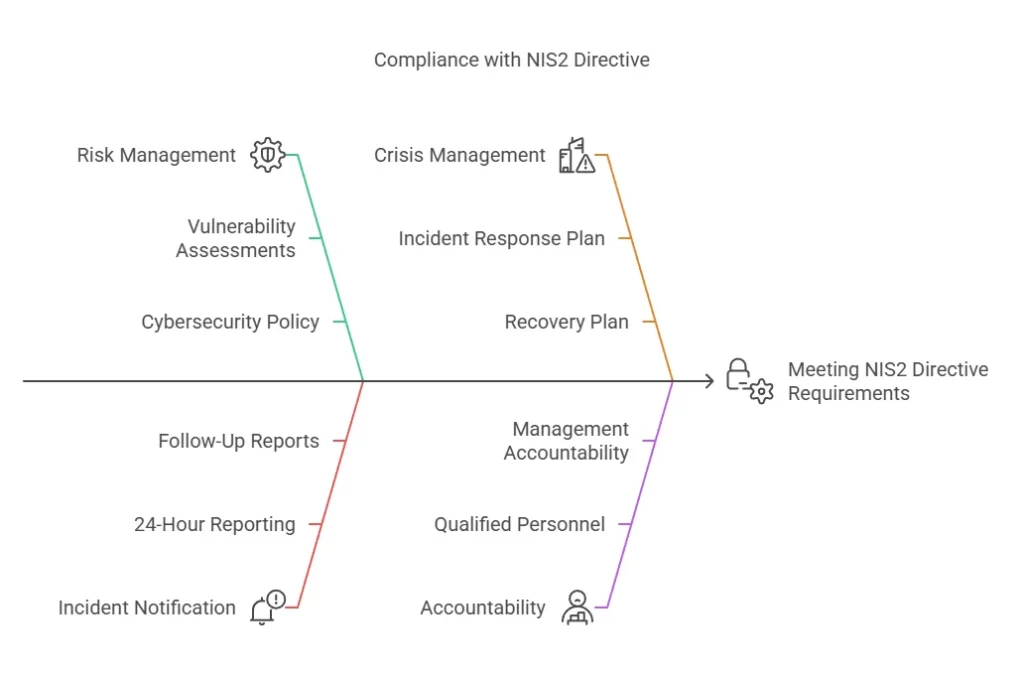

Um NIS2 zu entsprechen, müssen betroffene Organisationen die folgenden Verpflichtungen erfüllen. Hier ist, was sie in einfachen Worten bedeuten.

1. Maßnahmen zum Risikomanagement

Verfahren zur Identifizierung, Bewertung und Bewältigung von Cybersicherheitsrisiken implementieren, wie z. B.:

- Regelmäßige Schwachstellenbewertungen.

- Erstellung einer Cybersicherheitsrichtlinie, die Systemupdates, Verschlüsselung und die Vermeidung menschlicher Fehler abdeckt.

2. Meldung von Vorfällen

Entwickeln Sie Prozesse, um alle größeren Cybersicherheitsvorfälle innerhalb von 24 Stunden nach Entdeckung an die nationale zuständige Behörde (NCA) zu melden, mit einem ausführlichen Folgebericht innerhalb von 72 Stunden.

3. Krisenmanagement und Geschäftskontinuität

Erstellen Sie einen robusten Vorfallsreaktions- und Wiederherstellungsplan, um minimale Unterbrechungen bei Cyberangriffen und anderen Krisen sicherzustellen.

4. Verantwortlichkeit und Governance

Ernennen Sie qualifiziertes Personal, wie einen Chief Information Security Officer (CISO), und stellen Sie sicher, dass das obere Management persönliche Verantwortung für Cybersecurity-Praktiken übernimmt.

5. Zusammenarbeit und Informationsaustausch

Erleichtern Sie den Informationsaustausch mit NCAs und Cybersicherheitsorganisationen, einschließlich der Weitergabe von Bedrohungsinformationen, Schwachstellen oder Angriffsmustern.

Eine Schritt-für-Schritt-Anleitung zur NIS2-Compliance

So bringen Sie Ihre Organisation auf den richtigen Weg zur NIS2-Compliance:

1. Durchführung einer Compliance-Bewertung

- Ermitteln Sie, ob Ihre Organisation unter den Geltungsbereich von NIS2 fällt.

- Führen Sie eine gründliche Gap-Analyse durch, um aktuelle Schwachstellen im Vergleich zu den NIS2-Anforderungen zu identifizieren.

2. Aufbau von Governance-Strukturen

- Ernennen Sie Verantwortliche für Cybersicherheit (z. B. CISOs, Compliance-Manager).

- Implementieren Sie ein klares Cybersicherheits-Framework, das an Industriestandards wie ISO 27001 oder NIST ausgerichtet ist.

3. Entwicklung einer Risikomanagement-Strategie

- Priorisieren Sie regelmäßige Risikobewertungen für Systeme, Prozesse und Mitarbeiter.

- Verwenden Sie Techniken wie Penetrationstests, um Schwachstellen zu bewerten und zu beheben.

4. Einführung von Schutz- und Erkennungsmaßnahmen

- Nutzen Sie Firewalls, Intrusion Detection Systeme, Datenverschlüsselung und Multi-Faktor-Authentifizierung.

- Überwachen Sie Systeme auf Anomalien oder Frühwarnzeichen von Cyberangriffen.

5. Schulung Ihrer Belegschaft

Ihre Mitarbeiter sind eine entscheidende Ebene der Cybersicherheit. Investieren Sie in Schulungen, damit Ihre Belegschaft über Phishing und andere Risikofaktoren Bescheid weiß.

6. Testen und Aktualisieren Ihres Incident-Response-Plans

- Definieren Sie Maßnahmen, Rollen und Kommunikationswege für Cyberkrisen.

- Aktualisieren und üben Sie Ihren Plan regelmäßig durch Simulationen und Rollenspiele.

7. Zusammenarbeit mit Regulierungsbehörden

Stellen Sie Kanäle für einen kontinuierlichen Dialog mit NCAs und sektorspezifischen Computer Security Incident Response Teams (CSIRTs) bereit.

8. Regelmäßige Überprüfung und Aktualisierung

Compliance ist ein dynamischer Prozess. Überprüfen Sie Ihre Maßnahmen regelmäßig, um neuen Bedrohungen oder regulatorischen Updates voraus zu sein.

Die Zukunft mit NIS2 sichern

Die NIS2-Richtlinie stellt einen wichtigen Schritt hin zu einer sichereren und widerstandsfähigeren digitalen Gesellschaft dar. Obwohl die Einhaltung erhebliche Anstrengungen erfordern kann, überwiegen die Vorteile die Risiken bei weitem. Organisationen, die NIS2 proaktiv umsetzen, zeigen nicht nur regulatorische Sorgfalt, sondern gewinnen auch einen wertvollen Wettbewerbsvorteil, indem sie ihre operative und reputative Integrität sichern.

Um Ihre NIS2-Compliance-Reise zu beginnen, arbeiten Sie mit Cybersicherheits-Experten zusammen, um eine erste Bewertung durchzuführen, maßgeschneiderte Sicherheitsprotokolle zu implementieren und robuste Risikomanagementpläne zu entwickeln.